À LIRE AUSSI :

Comment créer un mot de passe prenant plus de 35 quadrillions d'années à décrypter?

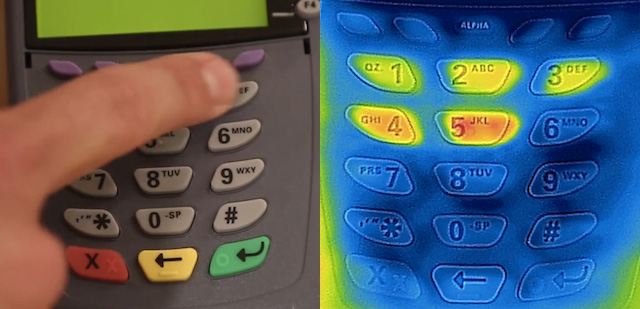

En fait, les fraudeurs auraient besoin de seulement deux choses : un iPhone et une caméra thermique. Dans sa vidéo, Mark Rober vous montre comment ils procèdent. Il faut avouer que c'est d'une simplicité déconcertante!

Après que leur victime ait entré son NIP, les fraudeurs n'ont qu'à filmer le clavier numérique qu'elle vient d'utiliser. Ils vont alors voir les empreintes de chaleur laissées par ses doigts. L'empreinte la plus foncée correspond au dernier chiffre entré, alors que la plus pâle correspond au premier. Ils peuvent alors aisément reproduire le NIP.

Selon de récentes recherches, les fraudeurs ont été en mesure de découvrir le NIP de leur victime huit fois sur 10 s'ils avaient pris l'image tout de suite après que cette dernière ait utilisé le terminal. Si l'image avait plutôt été prise une minute plus tard, ils auraient découvert le NIP une fois sur deux. Le taux de réussite est assez élevé. Du moins, ce l'est assez pour ne pas être pris à la légère!

Heureusement, il y a une solution simple pour éviter ce type de fraude Il suffit, en effet, de laisser ses doigts sur les autres chiffres que l'on n'utilise pas dans son NIP.

Notons aussi en terminant que les fraudeurs ne peuvent pas utiliser cette méthode sur des claviers en métal.

Source : PetaPixel.